Interne Untersuchungen? – Bitte nur mit Datenschutz!

Viele Unternehmen bekennen sich zur weltweiten Bekämpfung von Korruption in all ihren Erscheinungsformen, unterstützen nationale und internationale Anstrengungen und lehnen jegliches korruptes Verhalten ab.

Wie bei allen anderen im Unternehmen anstehenden Aufgaben kann die Geschäftsleitung den Aufbau und den Betrieb eines Compliance-Management-Systems delegieren. In der Regel übernimmt diese Aufgabe ein Compliance-Officer oder je nach Ausgestaltung und Größe des Unternehmens, ein Chief Compliance Officer, welche dann als Hauptakteure eines eines Compliance-Management-Systems (CMS) für die Einhaltung von gesetzlichen Vorschriften eintreten, in dem sie zusammen mit allen anderen Beschäftigten des Unternehmens dafür Sorge tragen, dass sowohl unternehmensinterne Richtlinien/Anweisungen als auch gesetzliche Regelungen sichergestellt und überwacht werden.

Dies damit einhergehende Verarbeitung von teilweise sehr sensiblen Informationen über die betroffenen Personen bedingt, dass der Datenschutzbeauftragte auch im Bereich des Compliance intensiv eingebunden werden muss.

Der „Arbeitskreis Interne Untersuchungen & Hinweisgebersysteme“ des „Deutschen Instituts für Compliance (DICO) stellt in seiner neuesten Veröffentlichung „Interne Untersuchungen in Deutschland – 2022“ an vielen Themen fest, dass das Thema Datenschutz eine große Schnittmenge auch zu der Thematik der internen Untersuchungen hat.

Die nicht repräsentative Studie stützt sich auf eine fragebogenbasierte Online-Umfrage mit insgesamt 87 Fragen zum Thema „Interne Untersuchungen“. Angefragt wurden von der DICO e.V. etwa Unternehmen, die Vertreter:innen in den Arbeitskreis „Interne Untersuchungen & Hinweisgebersysteme“ des DICO e. V. entsandt haben oder Mitglieder des VDMA e. V. Insgesamt haben 103 Unternehmen an der Umfrage teilgenommen, es haben aber nicht alle Befragten alle Fragen beantwortet.

Folgende Aspekte bewegen sich in der Schnittmenge von Compliance und Datenschutz:

1. Datenschutz als Herausforderung für interne Untersuchungen

Die Unternehmen aus der Studie sehen ganz überwiegend (fast 85 Prozent) die ansteigenden Datenschutzanforderungen als größte Herausforderung für interne Untersuchungen.

2. Datenschutz als Trainings-Thema

Mit knapp 76 Prozent wird Interviewführung als das wichtigste Themengebiet betrachtet, in dem Trainings angeboten werden. Datenschutz ist mit 44 Prozent das zweitwichtigste Thema, gefolgt von Kommunikation mit 32 Prozent.

3. Datenschutz als Aspekt in (Befragungs-)Protokollen

Bei knapp 26 Prozent der befragten Unternehmen beinhaltet das Protokoll auch eine Datenschutzerklärung oder sie wurde den Befragten vorab herausgegeben.

4. Fernmeldegeheimnis vs. Zugriff auf E-Mail-Postfächer

Erlaubt oder duldet das Unternehmen die private Nutzung von E-Mail-Postfächern, unterliegt dies nicht nur weiter gehenden datenschutzrechtlichen Beschränkungen, sondern des Weiteren möglicherweise auch dem Fernmeldegeheimnis (diese Frage ist seit längerem streitig). Hieraus können sich bei einem Zugriff auf die Daten Beschränkungen und insbesondere strafrechtliche Risiken ergeben.

4. Datenschutz als wachsender Themenkomplex (bspw. Hinweisgeberschutz)

In der Zukunft sehen die an der Studie beteiligten Unternehmen u. a. die folgenden Bereiche als wachsende Themenkomplexe: Cybercrime (80 Prozent), Menschenrechte/ESG-Themen (74 Prozent), HR-Themen (67 Prozent) und die Aufklärung von Datenschutzverstößen (41 Prozent). Insofern scheint der Datenschutz eher als Herausforderung bei der internen Untersuchung denn als ein eigenes Untersuchungsfeld gesehen zu werden.

Insbesondere unter diesem Aspekt kann auch die Publikation „Korruptionsbekämpfung – Ein Leitfaden für Unternehmen“ für alle Datenschutzbeauftragten als Lektüre empfohlen werden. Der Leitfaden ist als Gemeinschaftsprojekt unter Beteiligung von Alliance for Integrity, Deutsches Global Compact Netzwerk sowie des Deutschen Instituts für Compliance e.V. entstanden. Auf mehr als 100 Seiten beleuchten nationale Compliance-Expertinnen und Experten verschiedene Aspekte rund um das Thema Korruptionsprävention, darunter rechtliche Grundlagen, Whistleblowing, Compliance in Grauzonen, Digitalisierung und vieles mehr.

Für Datenschutzbeauftragte besonders interessant dürfte das Kapitel 3.7 „Interne Untersuchungen“ sein. Aber auch die Lektüre der übrigen Kapitel dürfte dem Datenschutzbeauftragten ein größeres „Systemverständnis“ und eine bessere „Schnittstellenarbeit“ ermöglichen, so dass der gesamte Leitfaden nicht nur Datenschutzbeauftragten empfohlen werden kann, die „über den Tellerrand schauen“ wollen, sondern generell allen Beteiligten, die eine Schnittstelle zum unternehmenseigenen Compliance Management System darstellen.

(Foto: Song_about_summer – stock.adobe.com)

Letztes Update:27.11.22

Verwandte Produkte

-

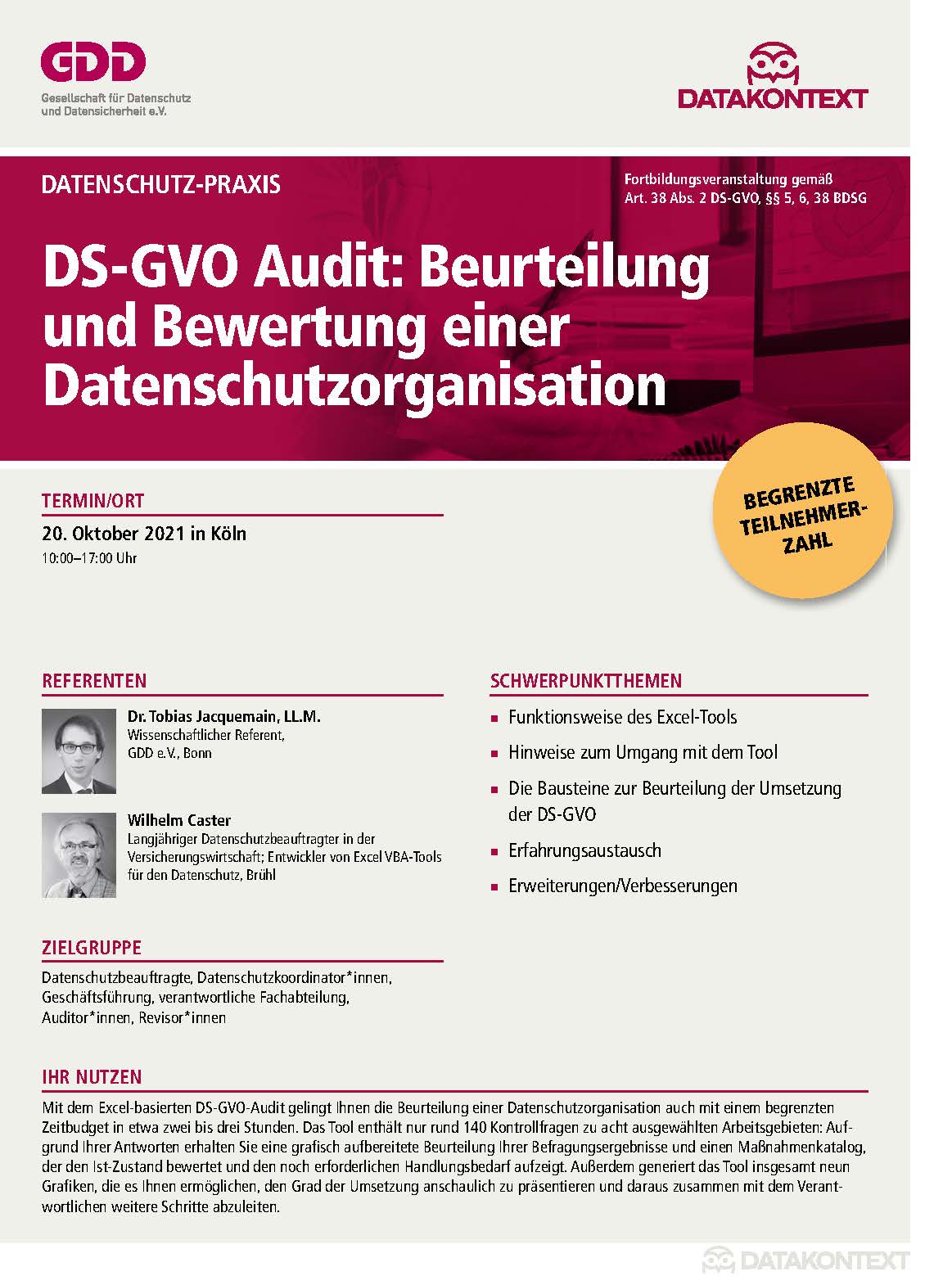

DS-GVO Audit: Beurteilung und Bewertung einer Datenschutzorganisation

Seminar

1.059,10 € Mehr erfahren

Das könnte Sie auch interessieren

-

BSI veröffentlicht Methodikleitfaden für Grundschutz++

Das Bundesamt für Sicherheit in der Informationstechnik hat Anfang April 2026 die erste Version seines Leitfadens zur Methodik des Grundschutz++ veröffentlicht. Das Dokument markiert einen weiteren Schritt bei der Ablösung des klassischen IT-Grundschutzes durch den modernisierten Nachfolgestandard. Inhalt und Zielsetzung Der Leitfaden bildet einen zukunftsgerichteten Ordnungsrahmen für den systematischen Aufbau und die Weiterentwicklung eines Informationssicherheitsmanagementsystems.

Mehr erfahren -

Folge 91: KI-Kompetenz und KI-Kompetenzen

KI ist ein Werkzeug, welches vielfältig eingesetzt wird. Das erfordert Verständnis für die neue Technik und Kompetenz für den Einsatz. Allerdings kann KI auch Kompetenzen in Menschen entfalten und gezielt eingesetzt werden, um sich seiner selbst bewusster zu werden. Wie das gehen kann, erklärt die Buchautorin Céleste Spahić im DataAgenda Datenschutz Podcast. Weitere ThemenFolge 82:

Mehr erfahren -

Datenschutzkonforme Anwesenheitsübersicht im Zeiterfassungssystem

Ein Fallbeispiel aus dem sächsischen Tätigkeitsbericht 2025 zeigt, wie die flächendeckende Freischaltung einer „Anwesenheitsübersicht“ in einem elektronischen Zeiterfassungssystem gegen den Grundsatz der Datenminimierung verstoßen kann – und welche Konsequenzen drohen, wenn Verantwortliche die datenschutzrechtliche Erforderlichkeit nicht hinreichend begründen können. Ausgangslage In sächsischen Finanzämtern war die Funktion „Anwesenheitsübersicht“ eines Zeiterfassungssystems zunächst so konfiguriert, dass sämtliche Beschäftigte

Mehr erfahren