Version 3.0 des Standard-Datenschutzmodells veröffentlicht

Aufgabe des Datenschutzes ist es, Personen davor zu schützen, dass sie durch die Nutzung ihrer personenbezogenen Daten durch Dritte in der Ausübung von Grundrechten beeinträchtigt werden.

Von zentraler Bedeutung ist dabei der Artikel 5 DS-GVO, der die Grundsätze für die Verarbeitung personenbezogener Daten auflistet, die teilweise als Schutzziele ausgewiesen sind. Das Standard-Datenschutzmodell (SDM) bietet eine Methode, um diese geforderte Umsetzung von Datenschutzvorschriften auf der Grundlage von sieben Schutz- bzw. Gewährleistungszielen systematisch überwachen zu können.

Im SDM werden die zuvor genannten rechtlichen Anforderungen in sieben sogenannte „Gewährleistungsziele“ transformiert, die dem jeweils Verantwortlichen einen Leitfaden an die Hand geben, mit dessen Hilfe er die rechtskonforme Verarbeitung von personenbezogenen Daten in seinem Verantwortungsbereich sicherstellen kann. Bei diesen Gewährleistungszielen handelt es sich um die folgenden:

Datenminimierung, Verfügbarkeit, Integrität, Vertraulichkeit, Nichtverkettung. Transparenz, Intervenierbarkeit

Das SDM ist eine Vorgehensweise, mit der die rechtlichen Anforderungen aus der DS-GVO in konkrete technische und organisatorische Maßnahmen übersetzt werden können. Es wird von einer Unterarbeitsgruppe der Datenschutzkonferenz (DSK) entwickelt.

Das SDM überführt die rechtlichen Anforderungen der DS-GVO mit Hilfe der Gewährleistungsziele in technische und organisatorische Maßnahmen. Es unterstützt damit die Transformation abstrakter rechtlicher Anforderungen in konkrete technische und organisatorische Maßnahmen.

Der Arbeitskreis Technik der Konferenz der unabhängigen Datenschutzaufsichtsbehörden des Bundes und der Länder hat nun die Version 3.0 des SDM veröffentlicht. Seit einiger Zeit ist der IT-Grundschutz ebenfalls mit dem SDM verknüpft, was die langfristige Durchsetzung des SDM begünstigen dürfte.

Der Baustein CON.2 Datenschutz dient für Anwender in Deutschland zur Orientierung, wenn in der Schutzbedarfsfeststellung Komponenten identifiziert werden, bei denen eine Verarbeitung und sonstige Nutzung personenbezogener oder -beziehbarer Daten erfolgt. Ziel des Bausteins ist es, die Verbindung der Anforderungen des Standard-Datenschutzmodells zum IT-Grundschutz darzustellen. Dabei sollte dann geprüft werden, ob der Baustein nicht nur auf einzelne Informationsverbünde oder Verfahren, sondern auf die gesamte Institution anzuwenden ist.

Vor diesem Hintergrund ist zwischen der Auswahl von Maßnahmen zur Gewährleistung der Informationssicherheit für Institutionen und der Auswahl von Maßnahmen zur Gewährleistung der Betroffenenrechte zu unterscheiden: Die IT-Grundschutz-Methodik dient vorrangig der Informationssicherheit, das Standard-Datenschutzmodell dient der Umsetzung von Betroffenenrechten.

(Foto: WrightStudio – stock.adobe.com)

Letztes Update:04.12.22

Verwandte Produkte

-

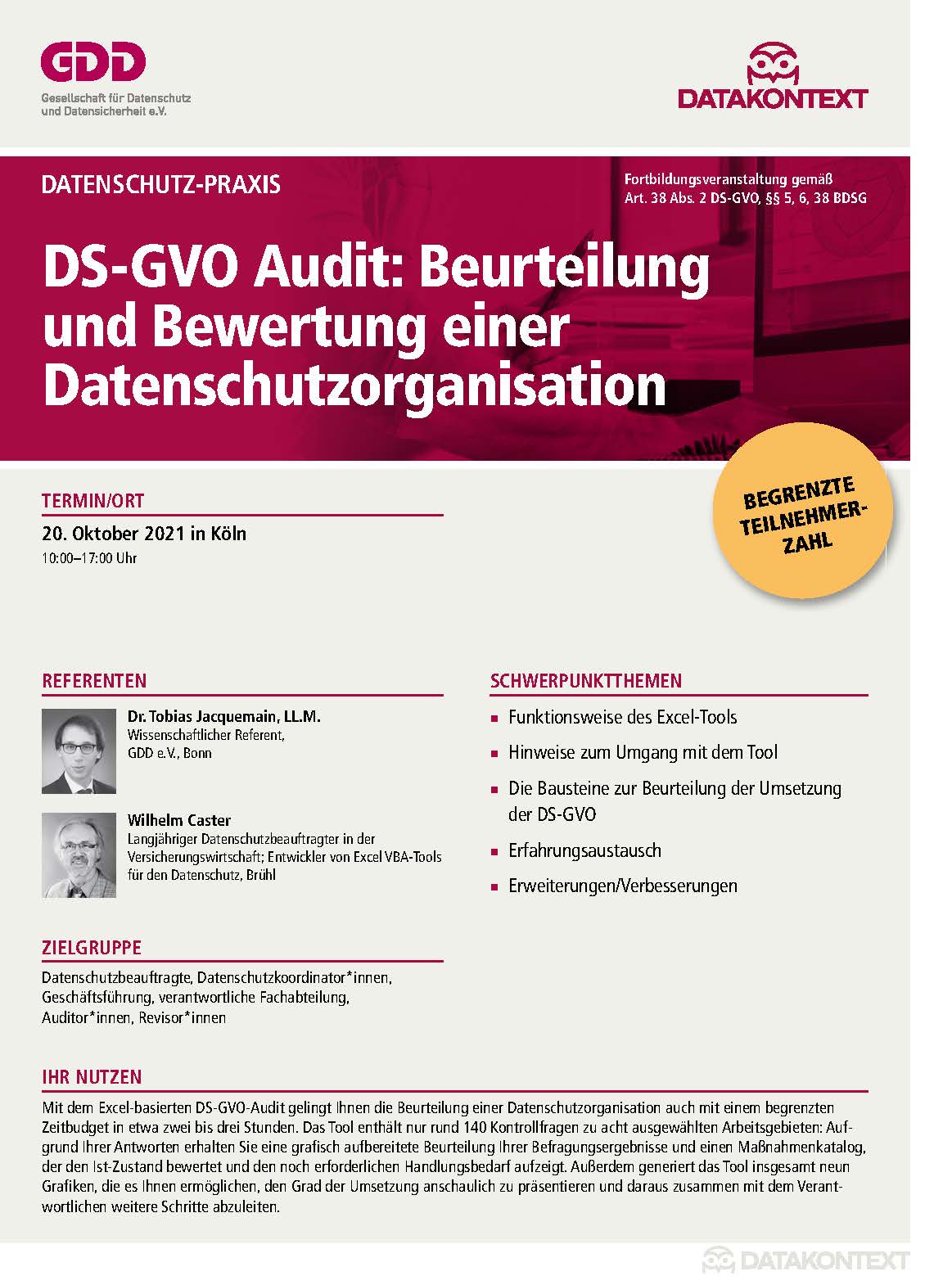

DS-GVO Audit: Beurteilung und Bewertung einer Datenschutzorganisation

Seminar

1.059,10 € Mehr erfahren -

Online-Kompaktkurs: Datenschutz-Richtlinien zum Leben erwecken

Online-Kompaktkurs

141,61 € Mehr erfahren

Das könnte Sie auch interessieren

-

BSI veröffentlicht Methodikleitfaden für Grundschutz++

Das Bundesamt für Sicherheit in der Informationstechnik hat Anfang April 2026 die erste Version seines Leitfadens zur Methodik des Grundschutz++ veröffentlicht. Das Dokument markiert einen weiteren Schritt bei der Ablösung des klassischen IT-Grundschutzes durch den modernisierten Nachfolgestandard. Inhalt und Zielsetzung Der Leitfaden bildet einen zukunftsgerichteten Ordnungsrahmen für den systematischen Aufbau und die Weiterentwicklung eines Informationssicherheitsmanagementsystems.

Mehr erfahren -

Folge 91: KI-Kompetenz und KI-Kompetenzen

KI ist ein Werkzeug, welches vielfältig eingesetzt wird. Das erfordert Verständnis für die neue Technik und Kompetenz für den Einsatz. Allerdings kann KI auch Kompetenzen in Menschen entfalten und gezielt eingesetzt werden, um sich seiner selbst bewusster zu werden. Wie das gehen kann, erklärt die Buchautorin Céleste Spahić im DataAgenda Datenschutz Podcast. Weitere ThemenFolge 82:

Mehr erfahren -

Datenschutzkonforme Anwesenheitsübersicht im Zeiterfassungssystem

Ein Fallbeispiel aus dem sächsischen Tätigkeitsbericht 2025 zeigt, wie die flächendeckende Freischaltung einer „Anwesenheitsübersicht“ in einem elektronischen Zeiterfassungssystem gegen den Grundsatz der Datenminimierung verstoßen kann – und welche Konsequenzen drohen, wenn Verantwortliche die datenschutzrechtliche Erforderlichkeit nicht hinreichend begründen können. Ausgangslage In sächsischen Finanzämtern war die Funktion „Anwesenheitsübersicht“ eines Zeiterfassungssystems zunächst so konfiguriert, dass sämtliche Beschäftigte

Mehr erfahren