Version 3.0 des Standard-Datenschutzmodells veröffentlicht

Aufgabe des Datenschutzes ist es, Personen davor zu schützen, dass sie durch die Nutzung ihrer personenbezogenen Daten durch Dritte in der Ausübung von Grundrechten beeinträchtigt werden.

Von zentraler Bedeutung ist dabei der Artikel 5 DS-GVO, der die Grundsätze für die Verarbeitung personenbezogener Daten auflistet, die teilweise als Schutzziele ausgewiesen sind. Das Standard-Datenschutzmodell (SDM) bietet eine Methode, um diese geforderte Umsetzung von Datenschutzvorschriften auf der Grundlage von sieben Schutz- bzw. Gewährleistungszielen systematisch überwachen zu können.

Im SDM werden die zuvor genannten rechtlichen Anforderungen in sieben sogenannte „Gewährleistungsziele“ transformiert, die dem jeweils Verantwortlichen einen Leitfaden an die Hand geben, mit dessen Hilfe er die rechtskonforme Verarbeitung von personenbezogenen Daten in seinem Verantwortungsbereich sicherstellen kann. Bei diesen Gewährleistungszielen handelt es sich um die folgenden:

Datenminimierung, Verfügbarkeit, Integrität, Vertraulichkeit, Nichtverkettung. Transparenz, Intervenierbarkeit

Das SDM ist eine Vorgehensweise, mit der die rechtlichen Anforderungen aus der DS-GVO in konkrete technische und organisatorische Maßnahmen übersetzt werden können. Es wird von einer Unterarbeitsgruppe der Datenschutzkonferenz (DSK) entwickelt.

Das SDM überführt die rechtlichen Anforderungen der DS-GVO mit Hilfe der Gewährleistungsziele in technische und organisatorische Maßnahmen. Es unterstützt damit die Transformation abstrakter rechtlicher Anforderungen in konkrete technische und organisatorische Maßnahmen.

Der Arbeitskreis Technik der Konferenz der unabhängigen Datenschutzaufsichtsbehörden des Bundes und der Länder hat nun die Version 3.0 des SDM veröffentlicht. Seit einiger Zeit ist der IT-Grundschutz ebenfalls mit dem SDM verknüpft, was die langfristige Durchsetzung des SDM begünstigen dürfte.

Der Baustein CON.2 Datenschutz dient für Anwender in Deutschland zur Orientierung, wenn in der Schutzbedarfsfeststellung Komponenten identifiziert werden, bei denen eine Verarbeitung und sonstige Nutzung personenbezogener oder -beziehbarer Daten erfolgt. Ziel des Bausteins ist es, die Verbindung der Anforderungen des Standard-Datenschutzmodells zum IT-Grundschutz darzustellen. Dabei sollte dann geprüft werden, ob der Baustein nicht nur auf einzelne Informationsverbünde oder Verfahren, sondern auf die gesamte Institution anzuwenden ist.

Vor diesem Hintergrund ist zwischen der Auswahl von Maßnahmen zur Gewährleistung der Informationssicherheit für Institutionen und der Auswahl von Maßnahmen zur Gewährleistung der Betroffenenrechte zu unterscheiden: Die IT-Grundschutz-Methodik dient vorrangig der Informationssicherheit, das Standard-Datenschutzmodell dient der Umsetzung von Betroffenenrechten.

(Foto: WrightStudio – stock.adobe.com)

Letztes Update:04.12.22

Verwandte Produkte

-

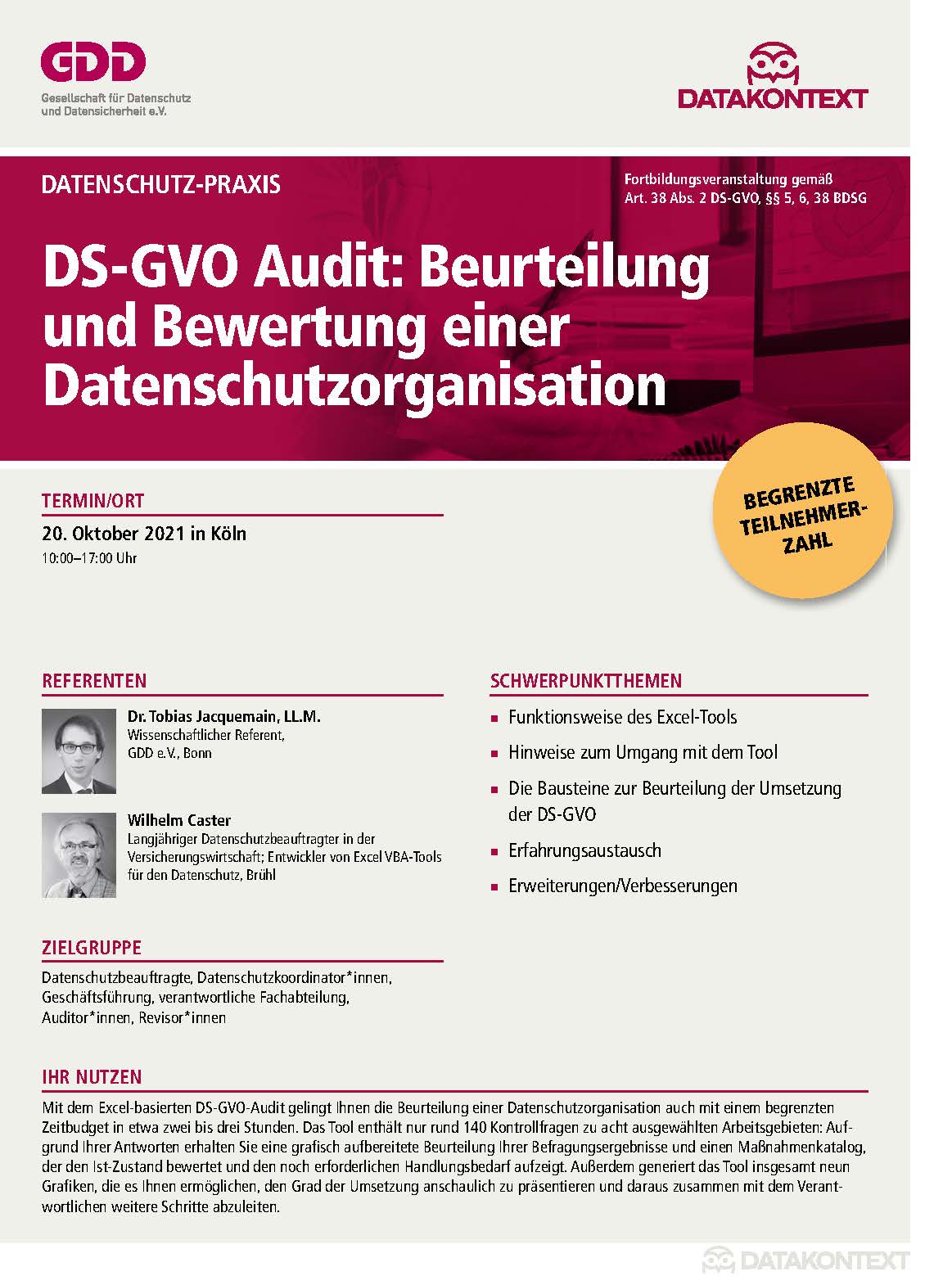

DS-GVO Audit: Beurteilung und Bewertung einer Datenschutzorganisation

Seminar

1.059,10 € Mehr erfahren -

Online-Kompaktkurs: Datenschutz-Richtlinien zum Leben erwecken

Online-Kompaktkurs

141,61 € Mehr erfahren

Das könnte Sie auch interessieren

-

Leitfaden zur Interessenabwägung nach DS-GVO

Der Hamburgische Beauftragte für Datenschutz und Informationsfreiheit (HmbBfDI) hat am seinen ausführlichen Fragenkatalog zur Interessenabwägung gemäß Art. 6 Abs. 1 lit. f DS-GVO bereitgestellt. Dieses praxisorientierte Dokument dient Verantwortlichen in Behörden, Unternehmen und Organisationen als strukturierter Leitfaden für die Legitimate Interests Assessment (LIA), also die systematische Prüfung und Dokumentation, ob eine Verarbeitung personenbezogener Daten auf

Mehr erfahren -

Gutachten: Datenschutz‑Defizite bei PayPal

Ein aktuelles Gutachten des Netzwerks Datenschutzexpertise kritisiert die DS-GVO‑Praxis von PayPal. Demnach erhebt und verarbeitet der Zahlungsdienstleister weit über die reine Zahlungsabwicklung hinausgehende Daten – darunter Transaktions-, Identifikations-, Geräte- und abgeleitete Profildaten – auch für Werbe- und Marketingzwecke. Sensible Daten werden teilweise ohne hinreichende Schutzmaßnahmen verarbeitet. Zentrale Schwachstellen betreffen Transparenz und Einwilligung: Nutzer werden unzureichend

Mehr erfahren -

BSI‑Analyse: Sicherheitslage bei Passwortmanagern

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat im Rahmen einer IT‑Sicherheitsanalyse auf dem digitalen Verbrauchermarkt die Sicherheitsaspekte gängiger Passwortmanager untersucht. Der Bericht basiert auf einer Bewertung von zehn verbreiteten Produkten verschiedener Typen (inkl. browserbasierter Lösungen, Apps und Open‑Source‑Varianten). Ziel ist es, Chancen und Risiken dieser zentralen Tools zur Passwortverwaltung praxisnah aufzuzeigen. Wesentliche Befunde

Mehr erfahren